Wcześniej opisałem instalację i konfigurację serwera VPN PPTP na przykładzie Raspberry Pi. Teraz czas na opis jak skonfigurować klienta na przykładzie Windows 7. Opiszę dwa warianty, a mianowicie jeden gdy chcemy aby cały ruch z naszego komputera był przesyłany przez VPN przez co będziemy widoczni w Internecie z IP serwera VPN oraz drugi kiedy chcemy mieć tylko dostęp do zasobów naszej sieci VPN, ale ruch Internetowy będzie przesyłany przez sieć, w której obecnie jesteśmy.

Wcześniej opisałem instalację i konfigurację serwera VPN PPTP na przykładzie Raspberry Pi. Teraz czas na opis jak skonfigurować klienta na przykładzie Windows 7. Opiszę dwa warianty, a mianowicie jeden gdy chcemy aby cały ruch z naszego komputera był przesyłany przez VPN przez co będziemy widoczni w Internecie z IP serwera VPN oraz drugi kiedy chcemy mieć tylko dostęp do zasobów naszej sieci VPN, ale ruch Internetowy będzie przesyłany przez sieć, w której obecnie jesteśmy.

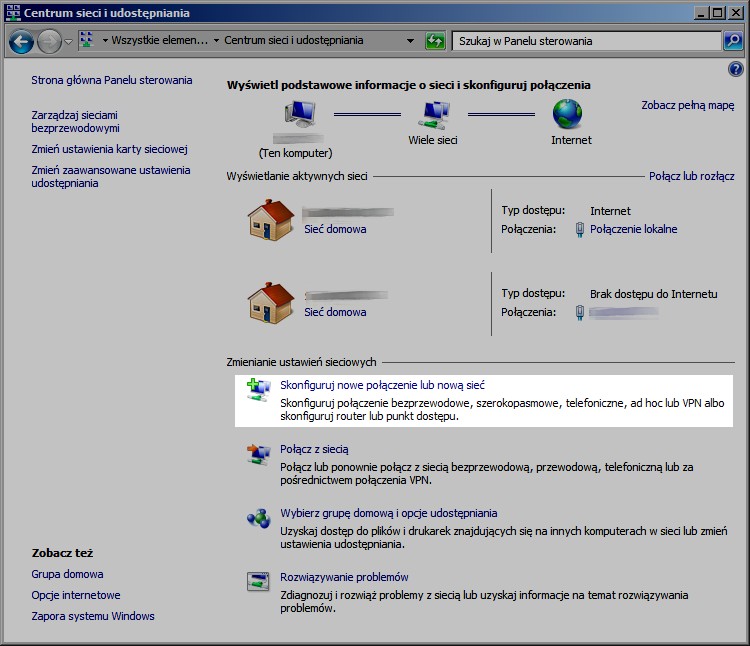

Najpierw przechodzimy do

Panel sterowania\Wszystkie elementy Panelu sterowania\Centrum sieci i udostępniania

(można skopiować ścieżkę i wkleić w pasku adresu eksploratora plików) i klikamy „Skonfiguruj nowe połączenie lub nową sieć”

Można też użyć komendy (wciskamy klawisz flaga windows+R i wklejamy poniższą komendę):

xwizard.exe RunWizard {7071ECE0-663B-4bc1-A1FA-B97F3B917C55}

Wywoła ona kreator konfiguracji połączenia lub sieci.

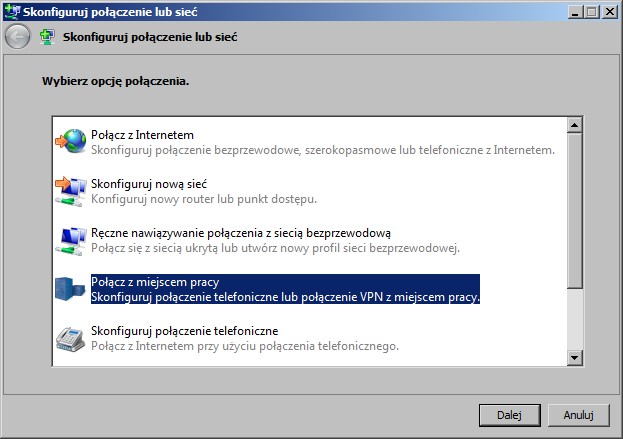

Wybieramy opcję „Połącz z miejscem pracy”.

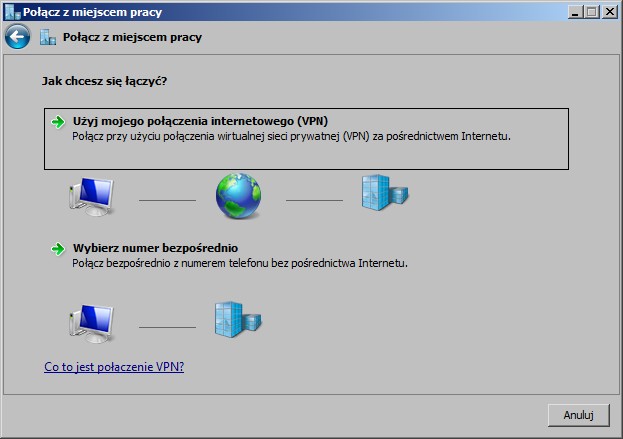

Wybieramy opcję „Użyje mojego połączenia internetowego (VPN)”

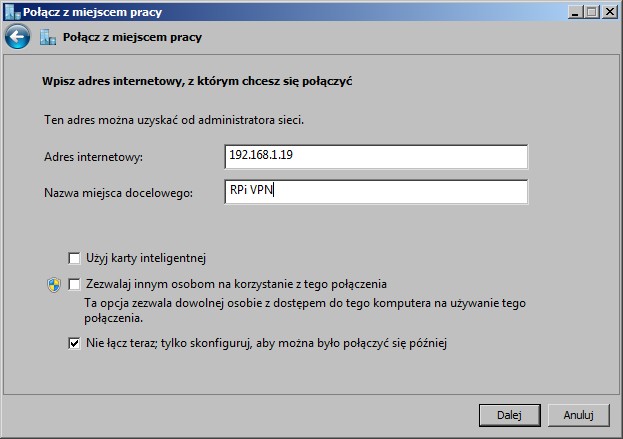

Wpisujemy wew/zew do naszego serwera VPN. Może to być adres IP lub domena (w przypadku zmiennych IP domena np. no-ip/dyndns), a następnie nazwę połączenia jaka będzie widoczna na naszym komputerze. Na samym dole zaznaczamy opcję „Nie łącz teraz tylko skonfiguruj, aby mozna było połączyć się później”.

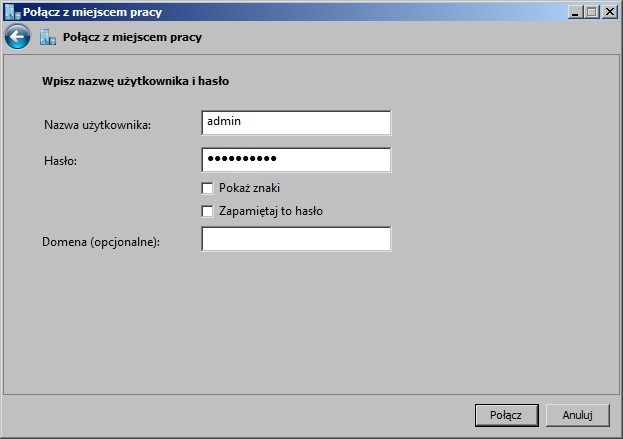

Wpisujemy login i hasło do naszej sieci (można zaznaczyć opcję „Zapamiętaj to hasło” aby przy każdym połączeniu nie trzeba było wpisywać hasła.

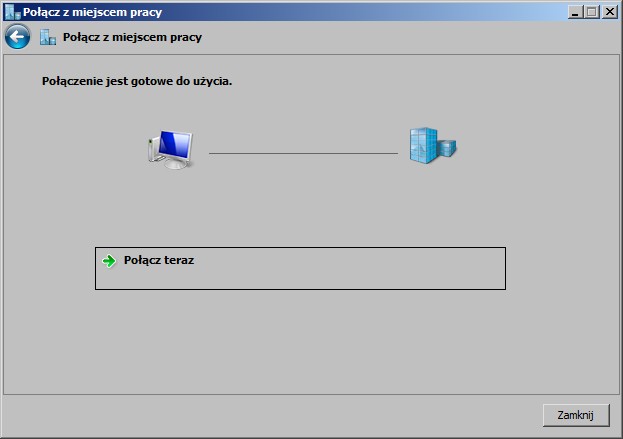

Po zakończonym konfiguracji należy kliknąć „Zamknij”.

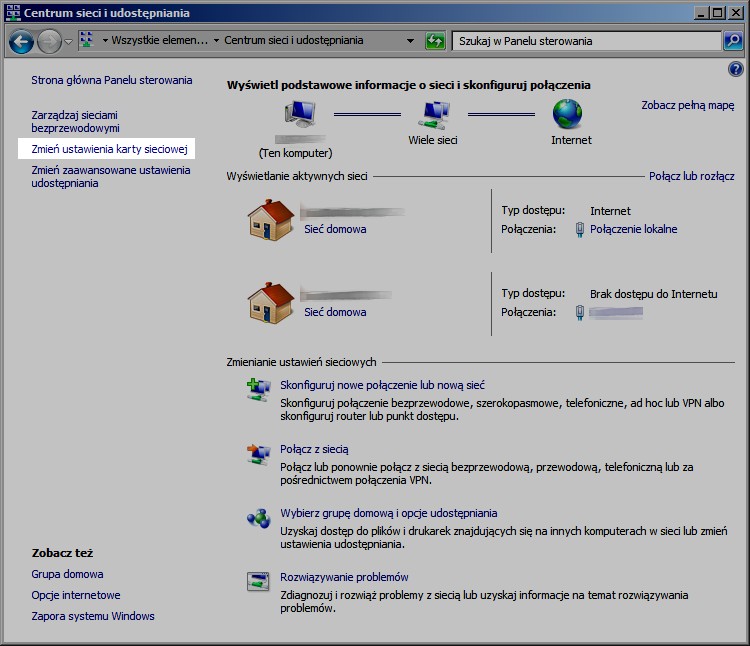

Przechodzimy do Centrum sieci i klikamy opcję „Zmień ustawienia karty sieciowej” lub używamy komendy (flaga windows + R):

ncpa.cpl

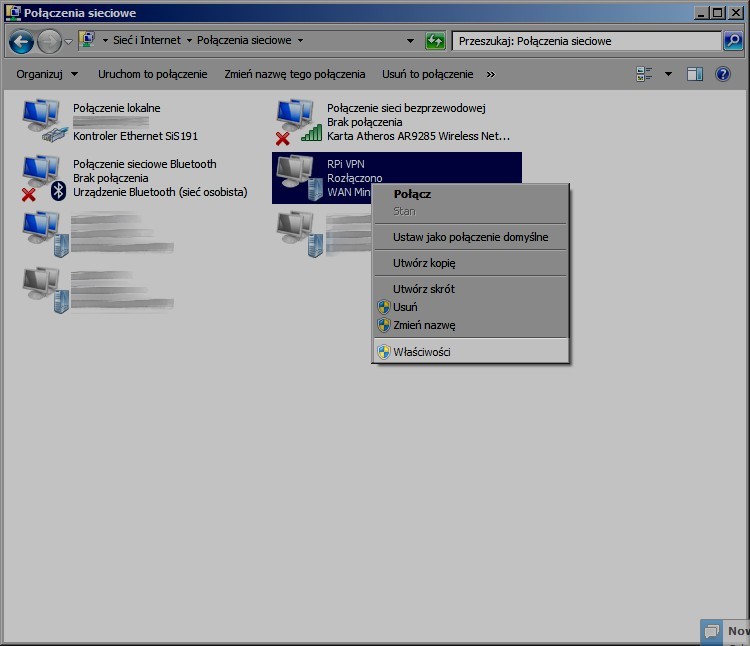

Wybieramy nasze połączenie VPN i klikamy prawym przyciskiem myszy. Wchodzimy we właściwości.

Przechodzimy do zakładki „Zabebzpieczenia” i ustawiamy typ wirtualnej sieci na PPTP, zaznaczamy poniżej „Zezwalaj na użycie tych protokołów” i zaznaczone mają być „protokół uwierzytelniania typu Challenge Handshake” i „Microsoft CHAP wersja 2” czyli zostawiamy domyślne ustawienia.

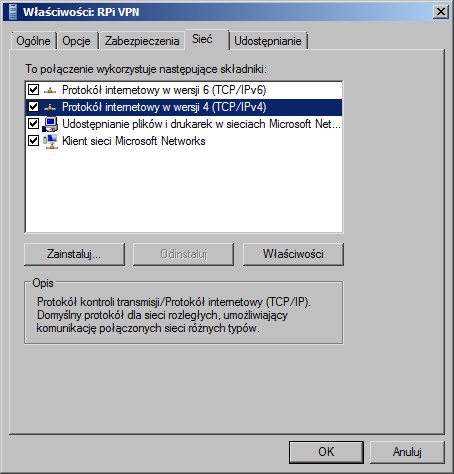

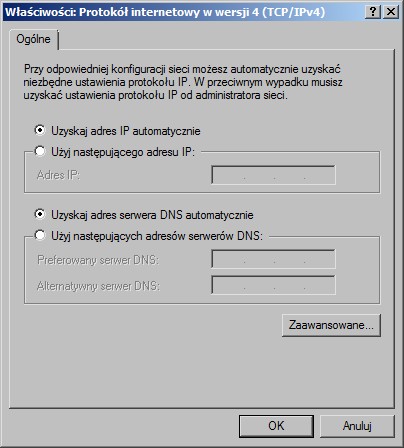

Przechodzimy do zakładki sieć i zaznaczamy „Protokół internetowy w wersji 4 (TCP/IPV4)”, a następnie klikamy właściwości.

Następnie klikamy zaawansowane

Teraz mamy wybór czy chcemy cały ruch naszego komputera kierować/puszczać przez VPN czy nie.

Jeśli jest zaznaczona opcja „Użyj domyślnej bramy w sieci zdalnej” wówczas cały ruch naszego komputera (klienta) będzie szedł przez sieć VPN i tym samym będziemy widoczni z adresem IP serwera VPN. Przydatne gdy chcemy coś robić nie zdradzając swojego prawdziwego adresu IP.

Jeśli natomiast chcemy mieć dostęp tylko do zasobów sieci VPN (komputery, urządzenia itp.), ale chcemy być widoczni z naszego prawdziwego adresu IP i żeby cały ruch Internetowy szedł bez udziału VPN to odznaczamy tą opcję.

Czyli taki wariant. Teraz będziemy mieli dostęp tylko do urządzeń i zasobów sieci VPN, ale ruch internetowy będzie szedł tak jak do tej pory przez naszą sieć lokalną, a nie wirtualną.

Wybieramy interesujący nas wariant i zatwierdzamy wszystko przez OK. Warto zwrócić uwagę, że VPN nieco ogranicza przepustowość łącza z racji, że nasz ruch pomiędzy serwerem, a nami jest szyfrowany więc nie ma co się spodziewać, że jeśli mamy łącze na serwerze 50Mb/s to wyciągniemy dokładnie 50Mb/s przepustowości. W przypadku VPN PPTP możemy zauważyć spadek transferu w granicach 5% max 15%, ale raczej nie więcej (zdaje się, że to nie będzie odczuwalne za bardzo dla użytkownika). Warto też zwrócić uwagę, że szyfrowane połączenie VPN zużywa więcej zasobów procesora klienta i serwera. Raspberry Pi w warunkach domowych gdzie nie będzie podłączonych raczej zbyt wielu klientow powinno jednakże spokojnie sobie poradzić z obsługą sieci VPN PPTP.

&nbps;

Na koniec odsyłam do linku gdzie można przeczytać porównanie protokołów VPN: http://www.giganews.com/vyprvpn/compare-vpn-protocols.html

PPTP jest szyfrowane „tylko” 128 bitowym kluczem, ale jest to raczej wystarczające na domowe warunki, a dzięki temu, że szyfrowanie nie jest zbyt skomplikowane jest dość szybki. Większość urządzeń oraz systemów ma wbudowaną także obsługę PPTP. Jeśli dla kogoś to za mało i nie czuje się bezpiecznie to zawsze może pokusić się o IPSEC/L2TP lub OpenVPN, ale to już jest nieco trudniejsza konfiguracja 😉

3 lutego, 2016

3 lutego, 2016  Wilk

Wilk

Posted in

Posted in  Tags:

Tags: